últimos ataques demuestra que el enfoque estándar consistente en instalar software antivirus en cada equipo de la organización puede no ser suficiente

Ingeniería social : esta técnica trata de que se esta inculpando a los administradores.

Creación de una puerta trasera:

El software malintencionado es un área compleja y en constante evolución dentro del ámbito de la tecnología informática. De todos los problemas que se encuentran en la TI, pocos están tan extendidos y resultan tan engorrosos como los ataques de este tipo de software y los costes derivados de su tratamiento. Comprender su funcionamiento, el modo en que evolucionan a lo largo del tiempo y los vectores de ataque que aprovechan, puede ayudar a tratar este asunto de un modo activo. Este conocimiento puede, a su vez, propiciar un proceso de reacción más efectivo cuando afecten a su organización.

Como este tipo de software utiliza tantas técnicas para generarse, distribuirse y explotar los equipos informáticos, puede resultar difícil saber cómo se puede asegurar un equipo lo suficiente como para resistir a tales ataques. No obstante, una vez se conocen los riesgos y vulnerabilidades, se puede administrar un sistema de modo que la posibilidad de que un ataque tenga éxito se reduzca en gran medida.

El siguiente paso consiste en analizar los riesgos en diferentes puntos de la infraestructura de TI con el fin de diseñar una defensa eficaz, cuestión que se tratará en el siguiente capítulo. El diseño de un plan de recuperación eficaz es el tema principal en el que se centra el último capítulo de esta guía.

Troyano: es el virus que es para dañar o beneficiarse este se envía través de correos electrónicos.

Gusano: este es por medio de conexiones de red de un equipo a otro con el fin de dañar los recursos de red.

Virus: se ejecutan por medio de código escrito se ejecuta desde un programa de host. Daña elementos del sistema.

software malintencionado:

Es serie de amenazas que no se consideran software malintencionado puesto que no son programas informáticos escritos con intención de hacer daño

En conclusión hay varios software de antivirus pero algunos aun funciona mientras aparece al gun virus capas de infiltrarse.

La defensa antivirus ya no se basa simplemente en instalar una aplicaciónDebe revisar constantemente la solución antivirus para poder actualizarla cada vez que sea necesario. Todos los aspectos de la protección antivirus son importantes, desde las sencillas descargas automatizadas de firmas de virus hasta los cambios completos en la directiva de funcionamiento.

definitivamente estamso rodeados de virus por tal motivo debemos cuidar toda la informaciòn que sea importante y discreta

RADIUS es sinónimo de "autenticación remota telefónica de servicio de usuario", que es un procedimiento del sistema y ofrece acceso centralizado, aprobación, así como la administración de contabilidad para las personas o equipos a añadir y utilizar un servicio de red.

Terminal Access Controller Access Control System (TACACS) es un control remoto de autenticación del protocolo que se utiliza para comunicarse con un servidor de autenticación utilizado en redes. TACACS permite a un servidor de acceso remoto para comunicarse con un servidor de autenticación con el fin de determinar si el usuario tiene acceso a la red

Un script es un guión o conjunto de instrucciones. Permiten la automatizacion de tareas creando pequeñas utilidades. Es muy utilizado para la administración de sistemas UNIX. Son ejecutados por un intérprete de línea de comandos y usualmente son archivos de texto.

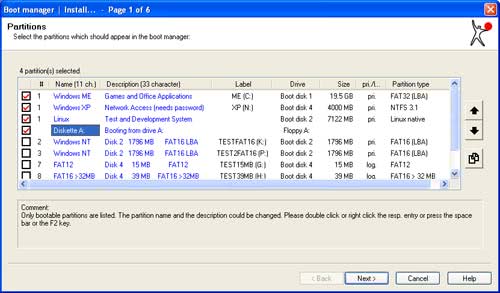

GESTOR DE ARRANQUE:

El gestor de arranque se puede instalar en el MBR (Master Boot Record), la partición primaria o en el disco. Siendo esta última una excelente manera de probar el gestor de arranque antes de instalarlo en el disco duro.

Otras funciones interesantes del gestor de arranque de Windows son (Windows, ya que es una aplicación de Windows):

- Soporte para discos duros de hasta 2048 GB (2 TB)

- Permite arrancar más allá del límite de 8 GB

- Partitions can be created, deleted, activated and hid Las particiones se pueden crear, eliminar, que se activa y se escondió

- Protección por contraseña para el gestor de arranque y configuración del programa

- version De línea de comandos y la versión GUI

- Ocultando verdad de las particiones

Durante el programa se inicia el gestor de arranque de Windows está mostrando las particiones descubierto y los sistemas operativos existentes. El usuario también debe considerar el hacer copias de seguridad de la lista de particiones y sectores de arranque para poder volver si la instalación del gestor de arranque que va mal en ninguna forma. Se trata de medidas de precaución sólo.

lista de comandos más indispensables para Linux:

- ls list: listar. Es el primer comando que todo linuxero debe aprender. Nos muestra el contenido de la carpeta que le indiquemos después. Por ejemplo. Si queremos que nos muestre lo que contiene /etc: $ ls /etc Si no ponemos nada interpretará que lo que queremos ver es el contenido de la carpeta donde estamos actualmente: $ ls Además acepta ciertos argumentos que pueden ser interesantes. Para mostrar todos los archivos y carpetas, incluyendo los ocultos: $ ls -a Para mostrar los archivos y carpetas junto con los derechos que tiene, lo que ocupa, etc: $ ls -l Además se pueden solapar los argumentos. Si quisiéramos mostrar los archivos de la misma forma que antes, pero que muestre también los ocultos: $ ls -la

- cd change directory: cambiar directorio. Podemos usarlo con rutas absolutas o relativas. En las absolutas le indicamos toda la ruta desde la raíz (/). Por ejemplo, estemos donde estemos, si escribimos en consola… $ cd /etc/apt …nos llevará a esa carpeta directamente. Del mismo modo si escribimos… $ cd / …nos mandará a la raíz del sistema de ficheros. PRICIPALES PERMISOS DE LINUX

- r - lectura

- w - escritura

- x - ejecución

sistema operativos

Un Sistema Operativo es el software encargado de ejercer el control y coordinar el uso del hardware entre diferentes programas de aplicación y los diferentes usuarios. Es un administrador de los recursos de hardware del sistema.En una definición informal es un sistema que consiste en ofrecer una distribución ordenada y controlada de los procesadores, memorias y dispositivos de E/S entre los diversos programas que compiten por ellos.

A pesar de que todos nosotros usamos sistemas operativos casi a diario, es difícil definir qué es un sistema operativo. En parte, esto se debe a que los sistemas operativos realizan dos funciones diferentes.Proveer una máquina virtual, es decir, un ambiente en el cual el usuario pueda ejecutar programas de manera conveniente, protegiéndolo de los detalles y complejidades del hardware. Administrar eficientemente los recursos del computador.

No hay comentarios:

Publicar un comentario